Les preuves sans connaissance sont l’un des concepts les plus abstraits et les plus fascinants de la cryptographie appliquée aujourd’hui. De potentiellement être appliqué à pourparlers sur le désarmement nucléaire pour fournir des transactions anonymes et sécurisées pour les réseaux publics de blockchain, les preuves sans connaissance sont un exemple profond d’innovation cryptographique.

Contexte et applications

Le concept de preuves à connaissance nulle a été introduit pour la première fois en 1985 par Shafi Goldwasser, Charles Rackoff et Silvio Micali et est apparu dans Le New York Times en 1987. Ils ont conçu la notion de complexité des connaissances, une métrique de la quantité de connaissances qui est nécessaire pour transférer d’un prouveur à un vérificateur pour qu’elle soit considérée comme valide.

Finalement, ils ont pu prouver qu’avec une certaine interaction entre un prouveur et un vérificateur, ils pouvaient essentiellement réduire à zéro la quantité de connaissances qui devait être transmise entre les deux. Le problème qu’ils résolvaient prouvait qu’un certain nombre non-résidu quadratique mod m. Leur principale préoccupation était centrée sur fuite d’informations, c’est-à-dire la quantité d’informations qu’un vérificateur apprendra au cours de la vérification de la validité d’une réclamation.

Les mathématiques derrière le concept sont exceptionnellement sophistiquées (avertissement – je n’ai aucune idée du fonctionnement des mathématiques, mais vous pouvez essayer) et leur travail leur a valu le Prix Godel en 1993 pour les avancées en informatique théorique.

D’autres développements ont vu la création de systèmes de preuve sans connaissance pour le problème de coloration de graphique et que tout ce qui peut être prouvé avec un système de preuve interactif peut être prouvé sans connaissance. La création de preuves sans connaissance sur les protocoles Internet était plus difficile et exigeait le développement de protocoles de preuve impossibles à distinguer des témoins. Désormais, leur intégration dans des réseaux décentralisés pousse encore plus loin leur application.

Les preuves non interactives à connaissance nulle ont finalement été inventées et sont là où l’interaction entre le prouveur et le vérificateur est supprimée. Au lieu de cela, une chaîne de référence commune partagée entre le prouveur et le vérificateur est tout ce qui est nécessaire pour atteindre la connaissance zéro de calcul. Ces types d’hypothèses mathématiques et informatiques expliquent pourquoi les preuves à connaissance nulle sont communément appelées «crypto magie», qui sont extrêmement difficiles à comprendre, même d’un point de vue abstrait..

Lire: Qu’est-ce que zk-SNARKs? Une introduction à ce protocole de confidentialité

En ce qui concerne les crypto-monnaies, des preuves de connaissance zéro non interactives pourraient également être obtenues dans le Modèle Oracle aléatoire en utilisant le Heuristique Fiat-Shamir. Ce introduit le concept de zk-SNARKs, qui a formé la base de l’anonymat au sein de la crypto-monnaie Zcash. Par la suite, les pare-balles ont été introduits par le groupe de cryptographie appliquée de Stanford en tant que courtes preuves non interactives à connaissance nulle qui ont éliminé le besoin de la controverse. configuration approuvée dans Zcash et d’autres protocoles utilisant zk-SNARKs. Pour terminer, zk-STARKs ont été créés plus tôt cette année et ont également éliminé le besoin d’une configuration de confiance.

Applications

Les preuves sans connaissance ont une grande variété d’applications en raison de leur nature unique. Ils sont particulièrement efficaces pour la communication sécurisée, l’authentification et la confidentialité.

L’application pertinente pour les crypto-monnaies est l’anonymat dans les transactions. Les plates-formes qui utilisent une forme quelconque de preuves à connaissance nulle incluent ZCash, Monero, PIVX et Zerocoin. Surtout, ces crypto-monnaies utilisent des preuves à connaissance nulle pour masquer les détails des transactions sur les réseaux publics de blockchain. Ces détails incluent l’expéditeur, le destinataire et le montant transféré.

Lire: Pièces de confidentialité: Guide du débutant sur les crypto-monnaies anonymes

L’utilisation de preuves sans connaissance sur un réseau public décentralisé où la valeur transférée est une avancée révolutionnaire. La capacité à anonymiser complètement les transactions réseau sur un réseau public est un exploit incroyable à ne pas négliger.

Une autre application importante de la technologie concerne les systèmes d’authentification. UNE preuve de connaissance zéro connaissance peut être utilisé pour prouver des informations secrètes comme un mot de passe sans révéler réellement le mot de passe. Les preuves sans connaissance sont généralement trop lourdes pour être utiles avec juste des mots de passe, mais finalement, cela pourrait s’avérer très utile pour protéger les mots de passe des utilisateurs sur Internet.

Les preuves sans connaissance peuvent également être appliquées à la vérification d’identité. Pour plus de simplicité, pour accéder à une installation de haute sécurité, vous auriez besoin d’un code PIN ou d’une carte d’identité authentifiée pour accéder par une porte. Le composant d’authentification de la porte représente une faille de sécurité car il pourrait potentiellement être manipulé pour apprendre le code PIN d’accès. En utilisant une preuve à connaissance nulle, le composant peut contenir un nombre n sans sa factorisation.

Les utilisateurs autorisés recevraient la solution à cette instance de problème particulière, et ils pourraient prouver au composant d’authentification qu’ils connaissent la solution sans entrer réellement quoi que ce soit de spécifique à la solution dans le composant d’authentification. Par conséquent, la manipulation du composant d’authentification pour trouver le code PIN ne fonctionnera pas car il ne stocke pas réellement le code PIN (solution).

Comment ils travaillent

Une preuve sans connaissance est l’endroit où un prouveur (Alice) peut prouver qu’elle connaît des informations X à un vérificateur (Bob) sans communiquer aucune autre information à Bob autre que le fait qu’elle sait X.

Par définition, une preuve à connaissance nulle doit satisfaire les trois propriétés suivantes:

- Completenes

- Soundnes

- Zéro-connaissance

Complétude est la probabilité hautement probabiliste que si Alice dit la vérité, Bob finira par être convaincu qu’elle dit la vérité.

Solidité est le fait qu’Alice puisse seul convaincre Bob si elle dit la vérité.

Zéro-connaissance c’est que Bob n’apprend pas n’importe quoi sur les connaissances secrètes d’Alice (solution).

La complexité des preuves à connaissance nulle fait qu’elles sont généralement décrites avec des exemples abstraits. Plusieurs sont disponibles, notamment la caverne Ali Baba, Two Balls and the Colour Blind Friend et The Telecom Giant. Tous font un travail solide pour élucider le concept de preuves sans connaissance, mais concentrons-nous sur la première, la caverne Ali Baba.

L’histoire vient d’un article intitulé “Comment expliquer les preuves de connaissance zéro à vos enfants»Par Jean-Jacques Quisquater et se présente généralement comme suit:

Un exemple légèrement modifié et plus utile peut être utilisé avec Alice et Bob.

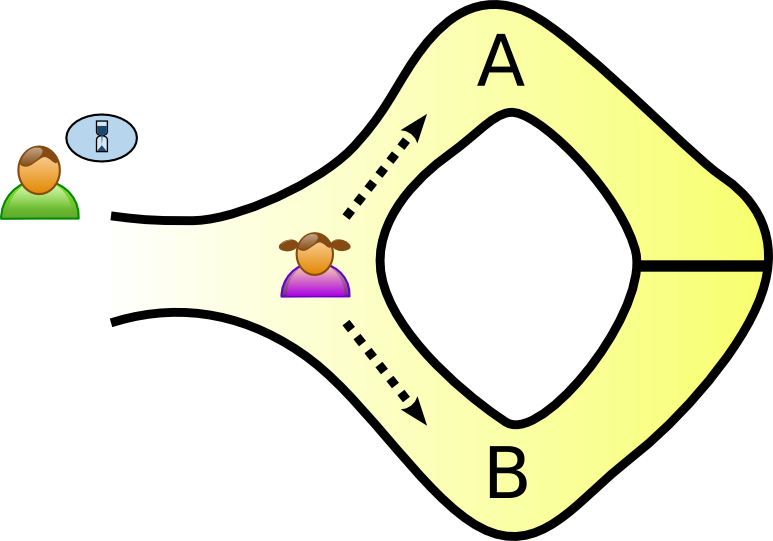

Alice découvre la phrase secrète pour ouvrir une porte secrète dans une étrange grotte. La grotte a la forme d’un anneau avec la porte secrète empêchant les chemins de se connecter à la fin. Bob veut connaître le mot secret, mais Alice ne le lui révélera pas.

Pour résoudre la situation, ils étiquettent les deux voies A et B. Alice prend un chemin pendant que Bob attend à l’extérieur et ne peut pas voir quel chemin elle choisit. Bob entre dans la grotte et crie sur quel chemin il veut qu’Alice revienne. Parce qu’Alice a la phrase secrète à la porte, elle peut revenir sur l’un ou l’autre chemin, retournant facilement sur le chemin que Bob crie. Elle n’a pas non plus besoin de révéler la phrase secrète pour ce faire.

Si Alice ne connaît pas le mot secret, elle aura 50% de chances de revenir sur le chemin souhaité. Cependant, au fil des tentatives continues, les chances qu’elle puisse anticiper la demande de Bob seraient négligentes..

Puisqu’elle a la phrase secrète, sa capacité à revenir sur le chemin souhaité démontre systématiquement à Bob (avec une probabilité extrêmement élevée) qu’elle connaît la phrase secrète. Pour les observateurs tiers, ils ne peuvent pas voir Alice dans la grotte en raison de sa forme, ils ne verront donc Alice que sur le bon chemin. Cela rend effectivement toute l’interaction entre Alice et Bob anonyme.

Les preuves à connaissance zéro continueront d’être appliquées partout où elles sont utiles au fur et à mesure qu’elles se développent. La technologie sous-jacente peut être extrêmement complexe, mais leur potentiel de confidentialité, d’authenticité et de sécurité ne peut être surestimé.

L’utilisation de preuves à connaissance nulle dans les crypto-monnaies pousse encore plus loin l’innovation de la technologie. Si vous recherchez une ventilation plus technique ou des exemples concrets d’un point de vue technique, Matthew Green fournit un excellent Analyse de la technologie avec quelques expériences de pensée cool.

Conclusion

Les preuves à connaissance nulle prennent à juste titre leur place comme l’une des technologies les plus complexes et uniques utilisées dans les réseaux blockchain. Leurs implications sont avant-gardistes et ont même attiré les admiration du co-fondateur de Google, Sergey Brin.

L’application de preuves à connaissance nulle dans les crypto-monnaies continuera à montrer la voie en révélant l’une des technologies les plus passionnantes et les plus anonymes disponibles aujourd’hui.